The estimated reading time 2 minutes

Selbst in der Urlaubszeit haben die Admins keine Ruhe und müssen Patches der einzelnen Systeme überwachen. Heute mal wieder ein Release für Exchange Server 2013 / 2016 / 2019 Exchange Sicherheitsupdate SU August 2022 (KB5015322).

Hierbei handelt es sich um kein CU sondern um ein SU also „nur“ ein Sicherheitsupdate, dieses hat es aber in sich.

Hier der offizielle Link zum Exchange Team Blog Eintrag.

Zunächst mal zu den CVEs:

Wie man sehen kann, sind drei CVEs als „kritisch“ eingestuft, sodass auch hier möglichst schnell das SU eingespielt werden sollte.

Ein Blick hinter CVE-2022-24477 zeigt, dass hier doch ein gewisses Gefahrenpotenzial steckt.

Wer nun aufmerksam die FAQs liest, stellt fest, dass es hier möglich ist (sobald der Angreifer authentifiziert ist) alle Postfach zu lesen und auch Inhalte zu senden.

Hier noch der Link zum Exchange Sicherheitsupdate KB5015322

- CVE-2022-21979 – Microsoft Exchange Information Disclosure Vulnerability

- CVE-2022-21980 – Microsoft Exchange Server Elevation of Privilege Vulnerability

- CVE-2022-24477 – Microsoft Exchange Server Elevation of Privilege Vulnerability

- CVE-2022-24516 – Microsoft Exchange Server Elevation of Privilege Vulnerability

- CVE-2022-30134 – Microsoft Exchange Server Elevation of Privilege Vulnerability

- CVE-2022-34692 – Microsoft Exchange Information Disclosure Vulnerability

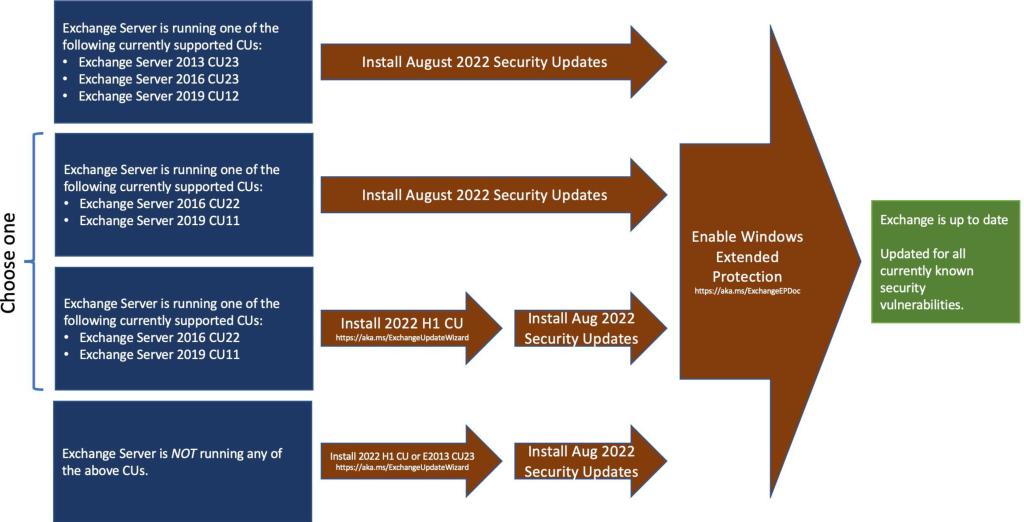

Also möglichst schnell patchen! Aber Patchen alleine reicht hier noch nicht aus. Um den vollständigen Schutz vor den kritischen CVEs zu erhalten, muss auch noch die Windows Extended Protection auf dem IIS des Exchange Servers aktiviert werden.

Hierzu gibt es eine eigene Website für die Voraussetzungen

https://aka.ms/ExchangeEPDoc

Weitere Infos zu EP

HINWEIS zu Problemen:

Öffentliche Ordner EP geht nur teilweise

Hierbei gibt es allerdings einige Limitierungen. Problematisch ist der Einsatz von Öffentlichen Ordnern und älteren CUs

Hybrid Server mit Modern Hybrid Konfiguration geht nicht

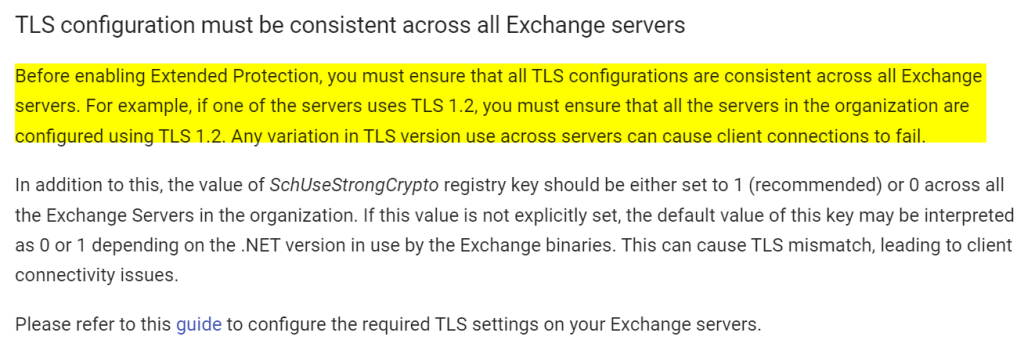

SSL und TLS Einstellungen müssen stimmen

Wer sich dann doch sicher ist, EP zu aktivieren findet die Anleitung inklusive Script auf folgender Seite:

https://microsoft.github.io/CSS-Exchange/Security/ExchangeExtendedProtectionManagement/

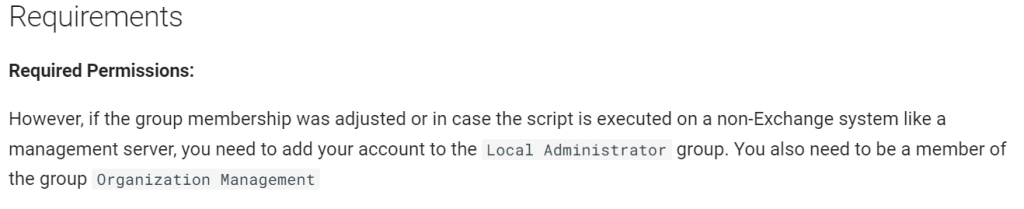

Hier müssen natürlich ebenfalls Voraussetzungen für das Script beachtet werden.

Hier noch der Link zu Exchange HealthChecker script.

Wenn euch der Artikel gefallen hat, bitte klickt auf „helpful“. Vielen Dank.