The estimated reading time 4 minutes

dkmi DomainKeys Identified Mail in Office 365 Exchange Online aktivieren? How to

Seit einiger Zeit gibt es im Exchange Online (Office 365) unter dem Reiter „Schutz“ eine neue Option (dkmi) DomainKeys Identified Mail

Dieses Einstellung bietet eine weitere Möglichkeit Phishing und anderen Manipulationsmechanismen im Mailverkehr entgegenzutreten.

Dieses Feature ist bei Exchange Online bereits in der kleinsten Variante (Exchange Online Plan1) enthalten und hat bisher auch keinerlei Probleme verursacht.

Am Ende des Artikels befindet sich ein Skript zur Analyse der DKMI Einträge!

Siehe Exchange Admincenter -> Schutz -> dkmi .

Weitere Infos zu dkmi finden sich hier .

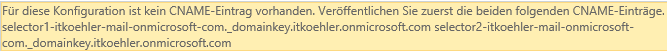

Wenn CNAME Einträge falsch sind oder komplett fehlen erscheint folgende Meldung:

Für diese Konfiguration ist kein CNAME-Eintrag vorhanden. Veröffentlichen Sie zuerst die beiden folgenden CNAME-Einträge.

CNAME record does not exist for this config. Please publish the following two CNAME records first.

Um dkmi vollständig zu aktivieren müssen mehrere CNAME Records (Subdomains) angelegt werden. Außerdem ist bei Office 365 ein sogenannter dmarc Wert empfohlen, zu diesem aber später mehr.

Voraussetzungen für dkmi sind eigentlich ganz einfach:

- spf (txt Eintrag)

- dmarc (txt Eintrag)

- selector1 (CNAME)

- selector2 (CNAME)

Wie sehen die Einträge aber nun aus?

Ich habe mich in meinem Blog schon vor längerer Zeit mit SPF-Records beschäftigt siehe Link SPF-blog.it-koehler.com.

dmarc Einstellungen:

Nun zum dmarc Eintrag (Domain-based Message Authentication, Reporting & Conformance).

_dmarc.it-koehler.com sprich es wird eine Subdomain „_dmarc.Domain.de“ angelegt. Auf diese Subdomain muss ein txt-Eintrag gemacht werden.

Weitere Infos zu diesem Thema finden sich hier.

Der Inhalt des TXT Eintrage sieht bei mir folgendermaßen aus (auch hierfür gibt es ein eigenes Format).

v=DMARC1;p=quarantine;pct=100;rua=mailto:dmarcinfo@it-koehler.com

Was passiert nun bei einer dmarc Prüfung und das Ergebnis ist negativ?

-> Office 365 verwirft dadurch KEINE E-Mails siehe Link sondern markiert diese als Spam. Auch wenn der dmarc Wert auf p=reject steht werden die Mails NICHT abgewiesen.

>>>

If the DMARC policy of the sending server is p=reject, EOP marks the message as spam instead of rejecting it. In other words, for inbound email, Office 365 treats p=reject and p=quarantine the same way.

<<<

Um einen eigenen dmarc Wert zu erstellen gibt es diverse Generatoren im Internet, wobei ich diesen brauchbar finde (unlock the inbox).

selector1 /2 Einstellungen:

Auf jeden Fall sollte der Link von Microsoft zu dkmi gelesen werden hier zu finden .

Die wichtigsten Infos fasse ich nochmals zusammen:

Host name: selector1._domainkey.<domain>

Points to address or value: selector1-<domainGUID>._domainkey.<initialDomain>

TTL: 3600Host name: selector2._domainkey.<domain>

Points to address or value: selector2-<domainGUID>._domainkey.<initialDomain>

TTL: 3600

Sprich man muss für die beiden selctor1/2 Subdomains anlegen und dann CNAMEs auf den entsprechenden Wert.

In meinem Fall selector1:

selector1._domainkey.it-koehler.com

Auf diese Subdomain nun einen CNAME anlege der mit dem Wert gefüllt ist.

selector1-<domainGUID>._domainkey.<initialDomain>

Woher bekommt man nun die DomainGuid? Ganz einfach-> diese steht bereits im MX Record.

Also MX Record überprüfen.

itkoehler-com0e.mail.protection.outlook.com

Der grüne Bereich ist die DomainGuid!

InitalDomain = Domäne die zum Office 365 Deployment angelegt wurde bevor eine eigene hinzugefügt wurde (immer „onmicrosoft.com“).

Somit kann der selector Eintrag komplett erstellt werden.

selector1-itkoehler-com0e._domainkey.itkoehler.onmicrosoft.com

Das gleiche Spiel für Selector2 anlegen und warten bis die DNS Einträge komplett aktualisiert sind (meist nach einigen Minuten, kann aber auch bis zu 48 h gehen) .

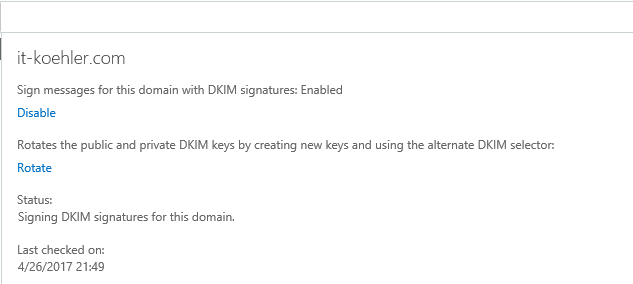

Nun sollte die Validierung der externen Domain unter dkmi erfolgreich sein und die Funktion aktiviert sein.

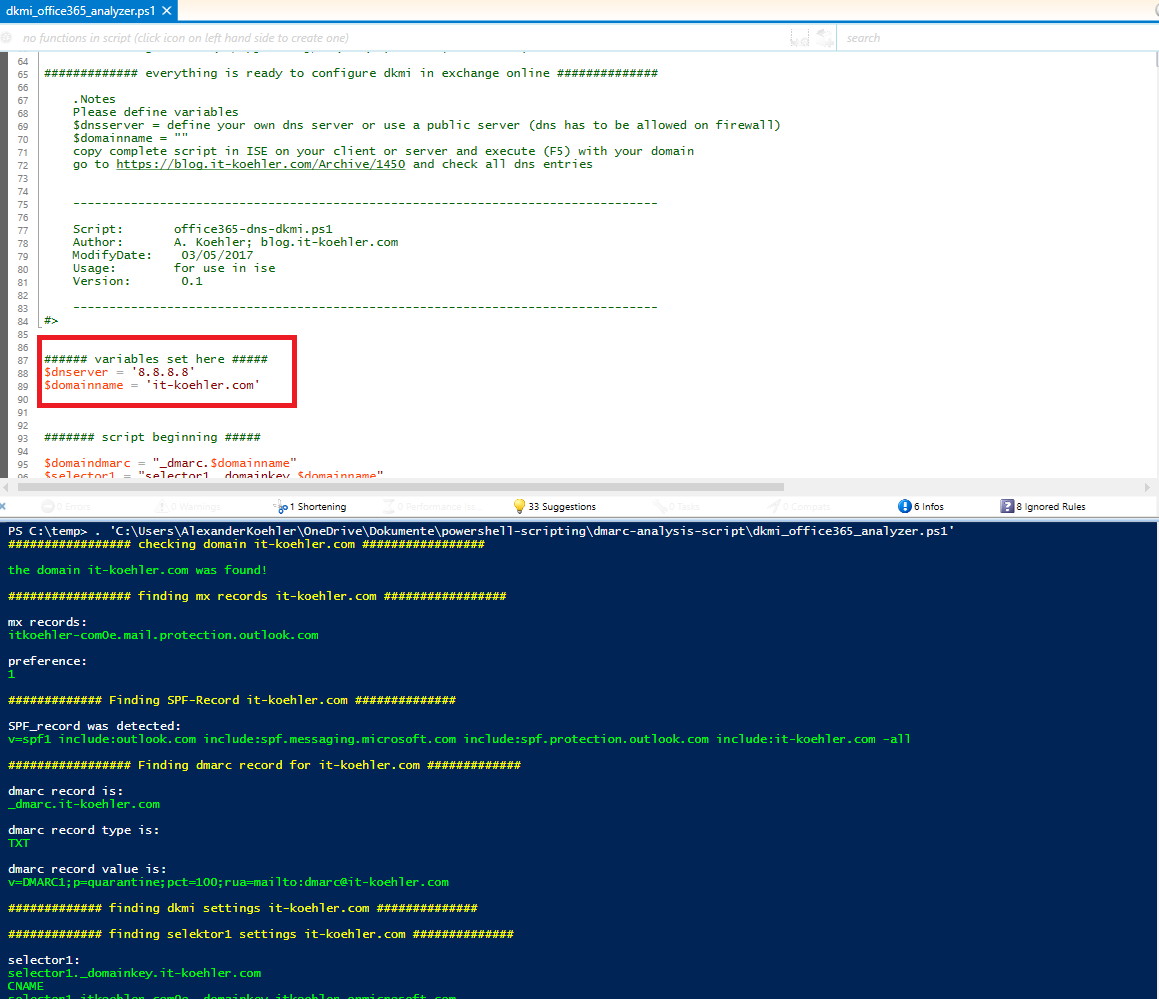

Um das ganze etwas einfacher zu gestalten habe ich ein kleines Powershell Skript erstellt, welches analysiert ob die notwendigen Einträge vorhanden sind.

Siehe github:

https://github.com/blog-it-koehler-com/dkmi-office365-analyzer

Das komplett Skript in eine ISE kopieren, Domain und DNS Server anpassen.

UPDATE: es gibt eine neue Version des Skripts (dkmi_office365_analyzer-0.2.ps1) die kann auch direkt in der Powershell ausgeführt werden

Viel Spaß beim Eintragen und testen.

Für Anregungen bin ich jeder Zeit zu haben.